|

8/31/2017 0 Comments Procesos Windows VistaArquitectura de Windows NT - Wikipedia, la enciclopedia libre. La arquitectura de la familia de sistemas operativos de Windows NT se basa en dos capas, (modo usuario y modo n. Todos tienen multitarea apropiativa y son sistemas operativos reentrantes que han sido dise. Para procesar las peticiones de entrada/salida (en ingl. A partir de Windows XP, Microsoft comenz.

Antes sus sistemas operativos estaban basados en un modelo de 3. La arquitectura de Windows NT es altamente modular y se basa en dos capas principales: Modo usuario: Cuyos programas y subsistemas est. La arquitectura dentro del modo n. Dos subsistemas crean la capa del modo usuario de Windows 2. Entorno (ejecuta aplicaciones escritas para distintos tipos de sistemas operativos), y el subsistema Integral (maneja funciones espec. Se ocupa de la entrada/salida, la gesti. Hay tres niveles de controladores en el modo n. El Modelo de controladores de Windows (en ingl. Los controladores de m. Dos subsistemas forman la capa del modo usuario de Windows 2. Entorno y el subsistema Integral. El subsistema de entorno fue dise. Ninguno de los subsistemas de entorno puede acceder directamente al hardware, y deben solicitar el acceso a los recursos de memoria a trav. Actualmente hay tres subsistemas de entorno principales: un subsistema Win. OS/2 y un subsistema POSIX. El subsistema de entorno Win. Windows de 3. 2- bits. Contiene la consola adem. Hay una VDM espec. Los programas Win. VDM Win. 16. Cada programa, por defecto, se ejecuta en el mismo proceso, as. Sin embargo, Windows 2. Win. 16 en una VDM de Win. Windows 2. 00. 0 ejecute el proceso VDM completo, que contiene . Hacía días que no comento sobre los procesos de Windows más populares con los que podemos encontrarnos en cualquier momento mientras usamos Windows. Procesos Windows Vista InnecesariosEl subsistema de entorno de OS/2 soporta aplicaciones de 1. OS/2 1. x, pero no permite ejecutar aplicaciones de 3. El subsistema de entorno de POSIX s. Se compone de un subsistema de seguridad, un servicio de terminal y un servicio de servidor.

El subsistema de seguridad se ocupa de los recibos de seguridad, permite o deniega acceso a las cuentas de usuario bas. El servicio de terminal es una API al redirector de red, que proporciona el acceso a la red a la computadora. El servicio de servidor es una API que permite a la computadora proporcionar servicios de red. Modo n. Controla el acceso a la planificaci. En lugar de ello, deben pedir al n. Se encarga de la Entrada/Salida, la gesti. Todos juntos, los componentes pueden ser llamados Servicios Executive (nombre interno Ex). Los Servicios del Sistema (nombre interno Nt), por ejemplo las llamadas al sistema, se implementan en este nivel tambi. Esto hace que sea esencialmente un servicio de infraestructuras de gesti. Cada objeto tiene una estructura o tipo de objeto que el gestor de objetos debe conocer. La creaci. Si la creaci. Desde ese momento, la vida del objeto es controlada por el gestor de objetos, y es obligaci. Windows sirve para controlar la computadora de forma fácil y amigable. Su función es la de cualquier otro sistema operativo, sólo que Windows es el más extendido.

De forma similar, abrir un objeto a partir de su nombre est. De manera diferente a los descriptores de archivo de UNIX, m. De esta forma, el gestor de objetos permite a Windows 2. Sin embargo, la mayor. El objeto tambi. De esta forma, el gestor de objetos, determina si el objeto puede ser destruido cuando se le env.

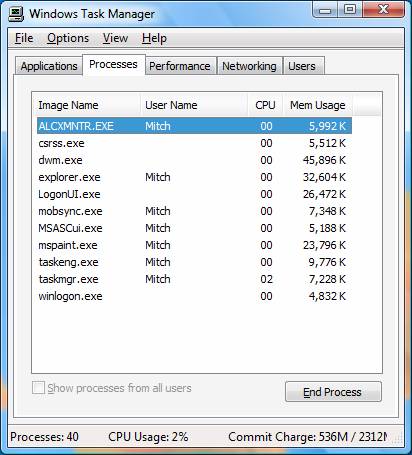

El Gestor de Cach. Como efecto, algunas veces la cach. Se ocupa de traducir los comandos de lectura y escritura del modo usuario a IRPs de lectura o escritura que env. Puede incorporar controladores de dispositivo de bajo nivel que manipulan directamente el hardware para leer la entrada o escribir una salida. Los puertos LPC son usados por los subsistemas del modo usuario para comunicarse con sus clientes, por los subsistemas Executive para comunicarse con los subsistemas del modo usuario, y como base para el transporte local para MSRPC. Gestor de Memoria (en ingl. Esto permite que varias instancias del subsistema Win. GDI se ejecuten conjuntamente, a pesar de algunos defectos de su dise. Cada espacio de sesi. Desde la versi. A partir de ahora un gestor de memoria que entr. En realidad, el uso habitual de Windows Vista siempre da como consecuencia un entorno multi- sesi. En su mayor parte est. Los ACEs contienen un identificador de seguridad (en ingl. Esto es, el n. La distinci. Cada uno de los controladores tiene rutinas de sistema bien definidas y rutinas internas que exporta al resto de sistemas operativos. Todos los dispositivos son vistos por el modo usuario como un objeto archivo en el gestor de Entrada/Salida. Los controladores del modo n. Los controladores de alto nivel, como controladores de sistemas de archivos para FAT y NTFS, dependen de controladores intermedios. Los controladores intermedios se componen de funciones controladores — o controladores principales para un dispositivo — que opcionalmente son intercalados entre filtros de controladores de bajo y alto nivel. Las funciones driver dependen de un driver de bus — o un driver que sirve a un controlador de bus, adaptador o puente — que puede tener un filtro driver de bus opcional que se encuentra entre . El Modelo de controladores de Windows (en ingl. Esos controladores de bajo nivel controlan directamente el hardware y no se basan en otros. Capa de Abstracci. La HAL incluye c. Tutorial para detectar r. La gran oferta de antivirus y complementos de seguridad que tenemos en el mercado pueden hacer frente a las continuas amenazas que acechan nuestros sistemas, pero no son totalmente infalibles y siempre existe la posibilidad de tener escondido alg. Por eso no est. En este caso el administrador de tareas de Windows, adem. Por eso deberemos iniciar el administrador de tareas seleccion. Pero existen algunos sitios web como I am not a Geek que pueden ayudarnos con el problema, ya que disponen de una completa lista de procesos ordenados por nombre con una descripci. Con esta herramienta informativa podremos detectar de forma mucho m? Una vez detectada la amenaza s. Con esta acci. La gran oferta de antivirus y complementos de seguridad que tenemos en el mercado pueden hacer frente a las continuas amenazas que acechan nuestros sistemas, pero no son totalmente infalibles y siempre existe la posibilidad de tener escondido alg. Por eso no est. En este caso el administrador de tareas de Windows, adem. Por eso deberemos iniciar el administrador de tareas seleccion. Pero existen algunos sitios web como I am not a Geek que pueden ayudarnos con el problema, ya que disponen de una completa lista de procesos ordenados por nombre con una descripci. Con esta herramienta informativa podremos detectar de forma mucho m? Una vez detectada la amenaza s.

0 Comments

Leave a Reply. |

AuthorWrite something about yourself. No need to be fancy, just an overview. ArchivesCategories |

RSS Feed

RSS Feed